Windows系统入侵排查与应急响应技术

前面一篇文章:浅析Linux系统入侵排查与应急响应技术 介绍了 Linux 系统的应急响应技术,本文来学习、记录下 Windows 系统的入侵排查与应急响应技术。

入侵排查系统账户排查查看系统是否存在可疑账号,黑客入侵的时候常常喜欢创建隐藏账号。

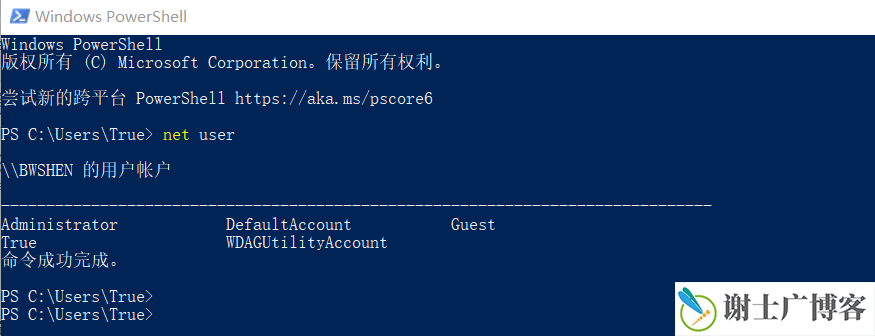

1、使用net user命令查看系统账户信息(但此方法不能查看到隐藏账号):  2、进一步执行命令

2、进一步执行命令 net user xx查看 xx 用户详细信息,注意 guest 用户是否启用,很多情况下狡猾的红队并不会添加用户,而是启用 guest 用户:  3、执行命令

3、执行命令net user hacker$ 123456 /add创建了一个隐藏的账号 hacker(账号名以$结尾的为隐藏账号),net user是查看不到隐藏账号的:  4、运行

4、运行 Win+R--->lusrmgr.msc,通过本地用户和组的管理页面(或者“计算机管理”)的可以查看到隐藏账户:  尴尬……我的家庭版 Win10 不支持,那改用 Win10 专业版虚拟机:

尴尬……我的家庭版 Win10 不支持,那改用 Win10 专业版虚拟机:  5、删除可疑账户(

5、删除可疑账户(net user hacker$ /del):

先汇总下相关命令:

netstat -ano #查看所有网络连接及其PIDnetstat -ano | findstr 443 #过滤特定端口的网络连接netstat -ano | findstr TCP #过滤TCP连接tasklist | findstr 18544 #查看PID为18544的进程taskkill /F /pid 18544 #强制结束进程

1、使用命令netstat -ano查看目前的网络连接,定位可疑的 ESTABLISHED 连接,执行结果里面的 443 端口的连接一般是浏览器正在访问网页,但是下面这个外网的 8001 端口的连接就不正常了:  实际上这里是我使用了 CS 的 Backdoor 在 Win10 虚拟机上运行后建立的网络连接(找到主机一个异常的对外连接,对不确认的 IP 可以去微步查看是否威胁情报):

实际上这里是我使用了 CS 的 Backdoor 在 Win10 虚拟机上运行后建立的网络连接(找到主机一个异常的对外连接,对不确认的 IP 可以去微步查看是否威胁情报):  2、接下来使用

2、接下来使用tasklist | findstr 3232查找 PID=3232 的进程名称:  3、上面虽然找到进程名称,但是无法判断 Backdoor 文件的路径,故建议采用另一种方法,

3、上面虽然找到进程名称,但是无法判断 Backdoor 文件的路径,故建议采用另一种方法,Windows+R+输入msinfo32,打开“系统信息功能”并依次点击“软件环境→正在运行任务”就可以查看到进程的详细信息,比如进程路径、进程 ID、文件创建日期、启动时间等:  4、最后应急处置,当然是杀死进程并删除 Backdoor 文件,执行命令

4、最后应急处置,当然是杀死进程并删除 Backdoor 文件,执行命令taskkill /F /pid 3232:

此项的目的是检查服务器是否有异常的启动项。

检查方法

1、单击【开始】>【运行】,输入 regedit,打开注册表,查看开机启动项是否正常,特别注意如下三个注册表项:

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRunHKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRunHKEY_LOCAL_MACHINESoftwareMicrosoftWindowsCurrentVersionRunonce

检查右侧是否有启动异常的项目,如有请删除,并建议安装杀毒软件进行病毒查杀,清除残留病毒或木马:  2、检查组策略,运行

2、检查组策略,运行 gpedit.msc:  以上是开关机以及用户登录注销时会启动的脚本,注意查看里面是否存放了恶意脚本。

以上是开关机以及用户登录注销时会启动的脚本,注意查看里面是否存放了恶意脚本。

1、访问“计算机管理”功能,查看“任务计划程序库”,查看是否存在可疑的计划任务:  2、另一种查看方法是,执行命令

2、另一种查看方法是,执行命令schtasks.exe,检查计算机与网络上的其它计算机之间的会话或计划任务,如有,则确认是否为正常连接:

1、查看系统版本以及补丁信息,可执行命令systeminfo,查看系统信息:  2、排查当前用户最近打开文件,可以在文件管理器输入

2、排查当前用户最近打开文件,可以在文件管理器输入%userprofile%

ecent,即可查看最近打开的文件 :

系统日志

1、Windows 的C:WindowsSystem32winevtLogs路径下存放了系统各类日志文件:  2、双击选中 “Securuty” 安全事件日志文件,可进入事件查看器(另一种办法是 Win+R 打开运行,输入“

2、双击选中 “Securuty” 安全事件日志文件,可进入事件查看器(另一种办法是 Win+R 打开运行,输入“eventvwr.msc”,回车运行,直接打开“事件查看器”):  3、可导出应用程序日志、安全日志、系统日志,利用 Log Parser 工具(官网下载地址)进行分析:

3、可导出应用程序日志、安全日志、系统日志,利用 Log Parser 工具(官网下载地址)进行分析:  LogParser 的一些用法:

LogParser 的一些用法:

基本查询结构Logparser.exe –i:EVT –o:DATAGRID "SELECT * FROM c:xx.evtx"查询登录成功的所有事件LogParser.exe -i:EVT –o:DATAGRID "SELECT * FROM c:Security.evtx where EventID=4624"查询登录失败的所有事件LogParser.exe -i:EVT –o:DATAGRID "SELECT * FROM c:Security.evtx where EventID=4625"查询系统历史开关机记录LogParser.exe -i:EVT –o:DATAGRID "SELECT TimeGenerated,EventID,Message FROM c:System.evtx where EventID=6005 or EventID=6006"

WEB 访问日志

1、分析方法: 找到中间件的 web 日志,打包到本地方便进行分析。

2、推荐工具:Window 下,推荐用 EmEditor 进行日志分析,支持大文本,搜索效率还不错。Linux 下,使用 Shell 命令组合查询分析。

应急工具1、病毒分析 :

PCHunter:http://www.xuetr.com火绒剑:https://www.huorong.cnProcess Explorer:https://docs.microsoft.com/zh-cn/sysinternals/downloads/process-explorerprocesshacker:https://processhacker.sourceforge.io/downloads.phpautoruns:https://docs.microsoft.com/en-us/sysinternals/downloads/autorunsOTL:https://www.bleepingcomputer.com/download/otl/

2、病毒查杀:

卡巴斯基(推荐理由:绿色版、最新病毒库):http://devbuilds.kaspersky-labs.com/devbuilds/KVRT/latest/full/KVRT.exe 大蜘蛛(推荐理由:扫描快、一次下载只能用1周,更新病毒库):http://free.drweb.ru/download+cureit+free火绒安全软件:https://www.huorong.cn360杀毒:http://sd.360.cn/download_center.html

3、病毒动态:

CVERC-国家计算机病毒应急处理中心:http://www.cverc.org.cn微步在线威胁情报社区:https://x.threatbook.cn火绒安全论坛:http://bbs.huorong.cn/forum-59-1.html爱毒霸社区:http://bbs.duba.net腾讯电脑管家:http://bbs.guanjia.qq.com/forum-2-1.html

4、在线病毒扫描网站:

多引擎在线病毒扫描网 v1.02,当前支持 41 款杀毒引擎:http://www.virscan.org 腾讯哈勃分析系统:https://habo.qq.com Jotti 恶意软件扫描系统:https://virusscan.jotti.org 针对计算机病毒、手机病毒、可疑文件等进行检测分析:http://www.scanvir.com

5、Webshell 查杀:

D盾_Web查杀:http://www.d99net.net/index.asp河马 webshell 查杀:http://www.shellpub.com深信服 Webshell 网站后门检测工具:http://edr.sangfor.com.cn/backdoor_detection.htmlSafe3:http://www.uusec.com/webshell.zip总结

本文总结了一些 Windows 操作系统的入侵排查与应急响应技术,实际的应急场景中应灵活结合各自排查手段。大佬的文章 Windows 应急流程及实战演练介绍了几个 Windows 应急案例可进一步阅读学习下。

本文参考:

Windows 应急流程及实战演练;Windows应急排查;Windows应急响应操作手册;LogParser 使用教程;日志分析工具 LogParser 学习笔记。这篇关于Windows系统入侵排查与应急响应技术的文章就介绍到这儿,希望我们推荐的文章对大家有所帮助,也希望大家多多支持

还没有评论,来说两句吧...